사용자가 중요 정보를 클립보드에 저장하면 공격자가 이러한 정보를 획득할 수 있는 취약점

키보드 캐시 : 안드로이드의 TextView와 같은 컴포넌트에서 사용자가 중요 정보를 클립보드에 복사할 수 있을 때 임시로 복사한 데이터를 저장하는 곳

이 기능을 악용하면 이전에 중요 정보를 복사하여 인증에 성공한 다른 사용자의 인증 정보를 활용하여 별다른 인증 절차 없이 제삼자도 인증에 성공 가능

- 취약점 진단 과정

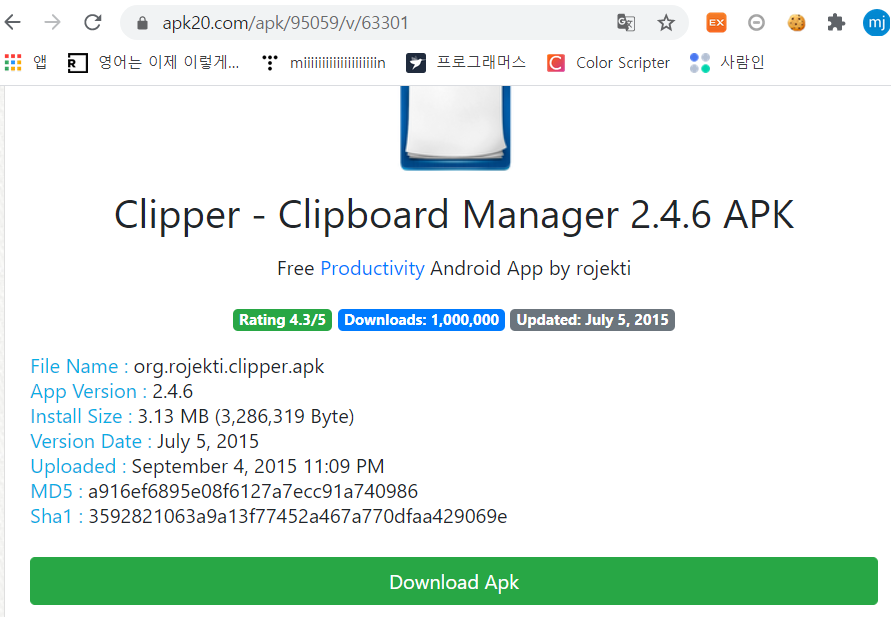

- 중요 정보 복사 기능이 있는지 확인 후 클리퍼와 같은 클립보드에 접근 가능한 앱ㅇ르 설치한 후 정보 복사 시 중요 정보가 노출죄는지 확인

- 역시 한번에 될리가 없지 멍텅구리. 어플 다운로드 먼저 받아야한다

- 이거다 https://www.apk20.com/apk/95059/v/63301

- 다운로드 완료

- 첫화면인데 광고가 들어가잇네 암튼 클리퍼 틀어놓고 인시큐어뱅크 들어가서 복사하기 아무거나 해보기

- copy하면 클리퍼 앱에 보이는 것을 확인 가능

- 이는 클리퍼뿐만 아니라 다른 악의적인 기능을 포함하고 있는 앱도 클립보드에 저장된 데이터에 아무런 권한 없이 접근할 수 있다는 것을 뜻함

- 취약점 대응 방안

- 중요 정보는 마스킹 처리를 통해 사용자가 복사하지 못하도록 하기

- 헠...깨짐….

- 암튼 여기서 android:editable 속성에 false값을 입력하여 수정 및 복사를 못하게 막음

'정보보안 > 안드로이드해킹' 카테고리의 다른 글

| 안드로이드 모의해킹) 안드로이드 복사/붙여넣기 취약점 (0) | 2020.09.10 |

|---|---|

| 안드로이드 모의해킹) 애플리케이션 디버깅 기능 (0) | 2020.09.09 |

| 안드로이드 모의해킹) 안전하지 않은 로깅 메커니즘 (0) | 2020.09.08 |

| 안드로이드 모의해킹) 메모리 내 민감한 정보 저장 (0) | 2020.09.03 |

| 안드로이드 모의해킹) 취약한 암호화 실행 (0) | 2020.07.29 |

댓글